以下哪些是安全公司的威胁情报类型

战略危险情报是安全公司的威胁情报类型。根据Gartner对威胁情报的定义,威胁情报是某种基于证据的知识,包括上下文、机制、标示、含义和能够执行的建议,这些知识与资产所面临已有的或酝酿中的威胁或危害相关,可用于资产相关主体对威胁或危害的响应或处理决策提供信息支持。

防火墙与WAF:将威胁情报融入黑名单,拦截潜在威胁。沙盒系统:动态分析恶意文件,验证邮件安全,通过恶意行为追踪取证。安全运营中心:威胁情报驱动实时预警,强化系统安全防护。信任度评估:基于威胁情报调整网络访问权限,评估系统漏洞和响应速度。用户教育:结合最新攻击手法,提升员工安全意识,防范供应链攻击。

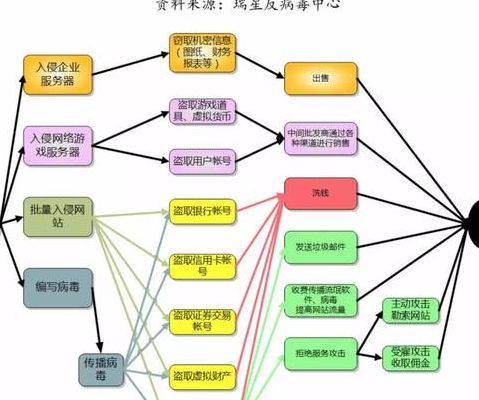

企业面临的网络威胁众多,包括窃听、篡改、非授权访问、拒绝服务攻击、传播病毒等,会给企业带来隐患,企业可以找网络安全公司,通过他们提供的网络安全解决方案来维护企业网络安全。下面一起来了解一下企业如何维护网络安全吧。

机读情报能够允许SIEM或者其他安全控制设备,根据当前相关威胁形势信息作出安全运营决策。人读情报(People-Readable Threat Intelligence,PRTI)人读情报是高度浓缩的,主要由安全项、网络实体以及新兴的黑客组织、攻击等组成,主要解决解决的是信息爆炸的问题,提供针对企业或者用户个性化的情报。

有。根据查询金融界财经频道网显示,网络安全威胁情报作为一种重要的网络安全基础知识,安全公司自身就有强大的威胁情报产生能力,通过大数据时时刻刻都能获得大量的威胁情报,并通过机器存储和分析这些安全数据,产生情报,所以安全公司具有自有安全数据威胁情报生产能力。

威胁情报闭环和运营的阶段是什么

融合阶段。威胁情报是某种基于证据的知识,威胁情报闭环和运营的阶段融合阶段。闭环也叫反馈控制系统,是将系统输出量的测量值与所期望的给定值相比较。

所以威胁情报按照生命周期的话,核心应该是制定计划,然后完成收集、处理、分析生产、输送、完善修正现有情报计划的一个流程,这个也就是所谓威胁情报运营闭环。好,现在说了那么多,我们再来强调另一个点:威胁情报的落地是case驱动而非是数据驱动的,所谓的case就是威胁情报的模型(比如攻击者的攻击套路)。

保障阶段:依托安全保障中台,构建云地一体化联防联控安全保障体系,利用情报协同联动机制,持续有效地进行威胁监控、分析研判、应急响应、溯源反制等网络攻防演练保障工作。总结阶段:对攻防演练工作进行经验总结和复盘,梳理总结报告,对演练中发现的问题进行优化改进和闭环处理。

什么是威胁情报,威胁情报的生命周期?

威胁情报是指企业可以用来更好地了解针对组织的当前、即将或已经发生的威胁的信息。通过使用这些数据,组织可以准备、预防和识别各种企图访问组织宝贵资源的威胁。网络情报可以帮助组织建立有效的防御机制并降低风险,否则可能会损害其声誉和底线。

威胁情报是安全情报的一种,包括可疑、恶意活动的详细信息和元数据、可能的攻击媒介,攻击方法,以及可以采取的遏制措施,有助于企业了解针对企业的威胁信息,从而更好地识别和预防潜在威胁。

情报(intelligence)一词英文的原意是“瞭解的能力”(the Faculty of Understanding),从传统情报机构的立场上,情报的本质则是“减少冲突的不确定性”。对情报的重视古已有之,《孙子兵法》中所说“知己知彼,百战不殆”讲的就是情报的重要性,情报就能帮助你做到知彼。

威胁情报:网络安全防护的关键武器 在当今网络世界中,企业正面临着日益复杂和隐蔽的网络攻击,安全运营的重要性愈发凸显。威胁情报作为应对策略的核心,为企业提供了一把洞察潜在威胁的锐利钥匙。它不仅帮助企业构建全面的防御体系,还能针对性地调整网络安全策略,以适应不断演变的威胁形势。

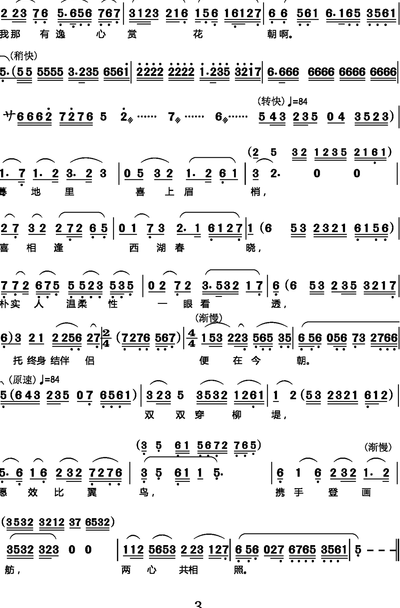

所以威胁情报也是有生命周期的,那么威胁情报的生命周期是什么样的呢,我用一句话概括:一个中心,五个阶段。具体的话先上图:左边待会儿在解释,先看右边。

文章声明:以上内容(如有图片或视频亦包括在内)除非注明,否则均为网友提供,转载或复制请以超链接形式并注明出处。